# Nmap은 호스트와 네트워크를 스캔할 때 유용한 포트 스캔 도구입니다. 스캔 옵션 아래에는 -sT라는 옵션이 있습니다.

| 스캔 옵션 | 세부 사항 |

| -성 | connect() 함수로 스캔 열기 |

| -sF | TCP 동기화 스캔이 세션을 설정하지 못함 |

| -sN | 핀 패키지로 스캔 |

| -sX | 제로 패킷으로 스캔 |

| -수 | XMas 패키지로 스캔 |

| -sA | UDP 포트 스캔 |

| -봄 여름 시즌 | Ack 패킷의 TTL 값 분석 |

#nmap -sT(대상 IP)

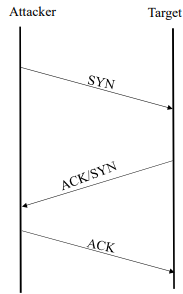

대상 포트가 열려 있으면 SYN/ACK 패킷 수신 → ACK 패킷을 SYN/ACK으로 보내 연결 설정 → 스캔하려는 포트에 연결을 시도하고 전체 TCP 연결을 설정하고 신뢰할 수 있는 결과를 얻으십시오(단점은 이 방법이 느리고 로그를 남기므로 감지가 가능함).

먼저 fping 명령을 사용하여 호스트가 실행 중인지 확인합니다.

fping -g 192.168.10.0/24

== 192.168.10.1에서 192.168.10.255로 핑

그럼 위와 같이 192.168.10.1 ~ 192.168.10.255, 현재 활성 상태이고 연결할 수 없는 호스트의 정보가 표시됩니다.

다음으로 현재 취약한 포트 정보를 확인하기 위해 메타이용 가능한 서버에서 nmap 명령을 사용합니다.

현재 메타이용 가능한 IP 주소는 192.168.10.20/24로 설정되어 있습니다.

내가 전에 fping을 사용했을 때 192.168.10.20/24 서버가 날아가는 것으로 확인되었습니다.

cf)전용 가능= 손상된 당사자가 생성한 서버로 Metasploit에 의해 배포된 의도적으로 취약한 VM

명령 nmap -sT 192.168.10.20

nmap 명령어로 메타이용 가능한 서버의 현재 포트를 스캔하여 오픈 정보 목록을 확인할 수 있다.